Server Workload Protection

Protezione efficace, con impatto minimo sulla performance per workload on-premise, nei data center e nel cloud.

Scopri perché i clienti scelgono Sophos

Funzionalità di Intercept X for Server

Abbrevia I Tempi Di Rilevamento E Risposta

Sophos Cloud Workload Protection offre visibilità completa sui workload di host e container, identificando malware, exploit e comportamenti anomali prima che i cybercriminali possano fare breccia nei sistemi.

- Extended Detection and Response (XDR) garantisce visibilità completa su host, container, endpoint, rete e persino servizi di nativi del cloud

- Le tecnologie di rilevamento in fase di runtime native del cloud individuano comportamenti anomali ed exploit, nonché minacce quali le uscite dai container, gli exploit del kernel e i tentativi di privilege escalation

- I flussi di lavoro semplificati per le indagini sulle minacce attribuiscono massima priorità ai rilevamenti di incidenti ad alto rischio e collegano tutti gli eventi correlati per garantire maggiore efficienza

- La funzionalità integrata Live Response stabilisce una connessione terminal tramite riga di comando all’host, per svolgere attività di correzione

Integrazione Con Processi Di Sicurezza, IT E DevOps

Protezione flessibile e a impatto minimo per host e container dei server, ottimizzata per garantire massimi livelli di performance. Disponibile come agent o tramite API per Linux, per l’integrazione con i tuoi processi SecOps, IT, e DevOps.

Un Unico Agent Per Gli Host

Proteggi host e container con un unico agent, gestito dalla console di gestione Sophos Central. Svolgi indagini e rispondi facilmente a comportamenti anomali, exploit e malware da un’unica schermata, ottimizzando lo stato di integrità dei processi IT grazie a rilevamenti automatici, query intuitive e opzioni di risposta da remoto.

Integrazione Dei Dati Di Intelligence Sulle Minacce

Poiché è ottimizzata per garantire massimi livelli di performance, questa protezione aiuta ad arricchire i flussi di lavoro delle SecOps con un sensore Linux a impatto minimo, che offre integrazione tramite API dei rilevamenti in fase di runtime di comportamenti anomali ed exploit, grazie ai dati ottenuti da host e container. Le nuove funzionalità vengono aggiunte al set di soluzioni di automazione, orchestrazione e gestione dei log già in uso, e ai tuoi strumenti di incident response.

Protezione Flessibile Da Server A Container

Sicurezza Per Linux

Sicurezza Per Windows

Ambienti Ibridi E Multicloud

Blocco delle minacce sconosciute

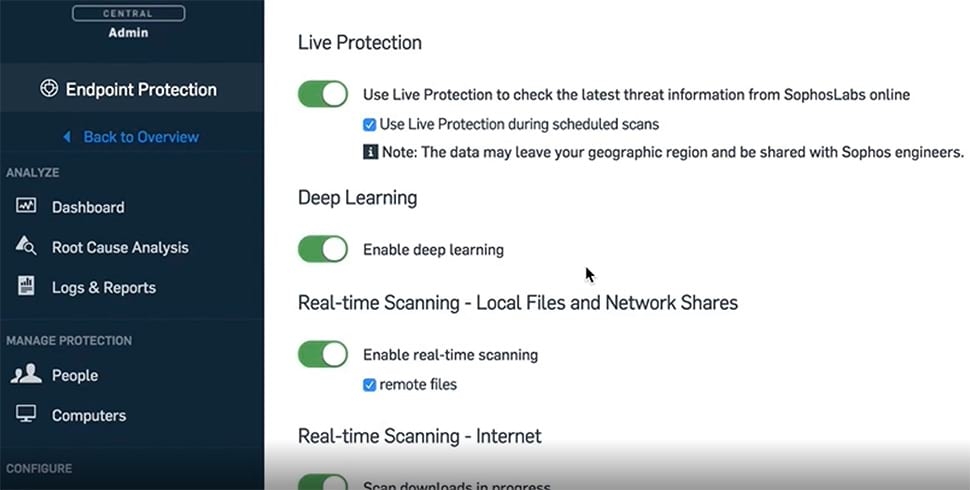

Intercept X for Server sfrutta il deep learning, una forma avanzata di machine learning, per rilevare sia il malware noto che quello mai visto prima, senza bisogno di firme.

Il deep learning rende Intercept X for Server una soluzione più intelligente, più scalabile e più efficace contro le minacce mai osservate prima. Intercept X for Server sfrutta il deep learning per ottenere risultati praticamente irraggiungibili dalle soluzioni di sicurezza che utilizzano il machine learning tradizionale o il solo rilevamento basato sulle firme.

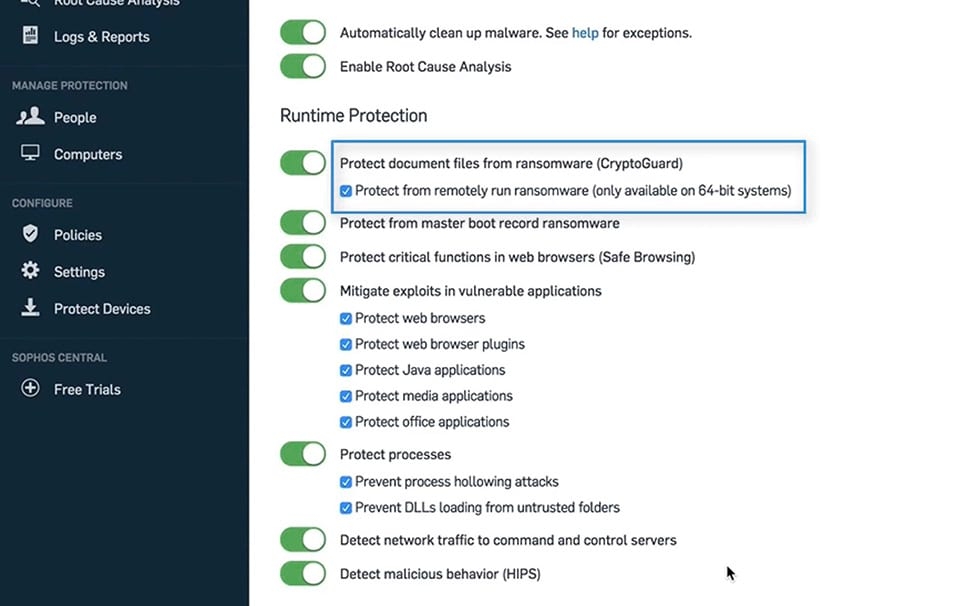

Blocco del ransomware sul nascere

Tutti i file cifrati vengono ripristinati a uno stato sicuro. Ciò significa che i dipendenti possono continuare a lavorare senza alcuna interruzione, con un impatto minimo sulla continuità operativa. Dopo la rimozione delle minacce, vengono fornite informazioni dettagliate che indicano come hanno fatto a infiltrarsi, quali elementi sono stati attaccati e come è stato neutralizzato l’attacco.

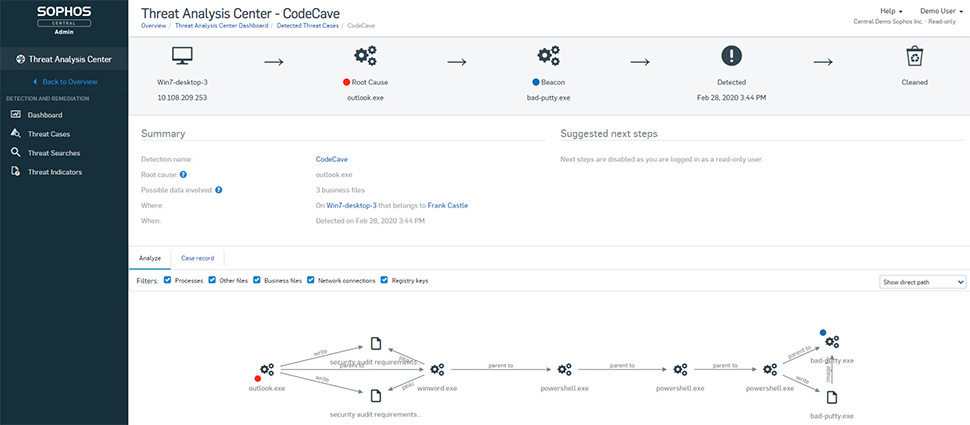

Extended Detection and Response (XDR)

Intercept X Advanced for Server with XDR è l’unica soluzione XDR in grado di sincronizzare la protezione nativa di endpoint, server, firewall, e-mail, cloud e O365. Puoi così ottenere una prospettiva olistica dell’ambiente dell’organizzazione, con un set di dati più completi e analisi approfondite per offrire opzioni di rilevamento, indagine e risposta alle minacce, sia per interi team SOC dedicati che per singoli amministratori IT.

- Effettua un controllo incrociato degli indicatori di compromissione provenienti da più origini di dati, al fine di identificare con precisione una minaccia e neutralizzarla

- Utilizza gli eventi firewall di ATP e IPS per svolgere indagini su host sospetti e identificare i dispositivi non protetti nel tuo ambiente informatico

- Determina i problemi della rete di un ufficio specifico e scopri qual è l’applicazione che li ha causati

- Trova gli endpoint non gestiti, i dispositivi IoT e quelli che appartengono a utenti guest nell’ambiente della tua organizzazione

Massima semplicità per le licenze e la distribuzione

Sia che l’organizzazione abbia server nel cloud, on-premise, virtuali oppure misti, le policy della licenza e l’agent di distribuzione sono identici.

.svg?width=185&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

.svg?width=13&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

Sophos Intercept X Advanced for Server with XDR è l’unica soluzione XDR in grado di sincronizzare la protezione nativa di endpoint, server, firewall, e-mail, cloud e O365. Puoi così ottenere una prospettiva olistica dell’ambiente dell’organizzazione, con un set di dati più completi e analisi approfondite per offrire opzioni di rilevamento, indagine e risposta alle minacce, sia per interi team SOC dedicati che per singoli amministratori IT.

Sophos Intercept X Advanced for Server with XDR è l’unica soluzione XDR in grado di sincronizzare la protezione nativa di endpoint, server, firewall, e-mail, cloud e O365. Puoi così ottenere una prospettiva olistica dell’ambiente dell’organizzazione, con un set di dati più completi e analisi approfondite per offrire opzioni di rilevamento, indagine e risposta alle minacce, sia per interi team SOC dedicati che per singoli amministratori IT.

Al giorno d’oggi, la maggior parte degli attacchi di ransomware prevede una combinazione di diverse tecniche avanzate e hacking in tempo reale. Per ridurre il rischio di caderne vittima, occorre una protezione avanzata in grado di monitorare e difendere i sistemi in tutti i punti della catena di attacco. Sophos Intercept X for Server offre opzioni di protezione avanzata in grado di interrompere l’intera catena di attacco: deep learning per la prevenzione predittiva degli attacchi e CryptoGuard per ripristinare al loro stato originale i file sottoposti a cifratura non autorizzata, tutto in pochissimi secondi.

Al giorno d’oggi, la maggior parte degli attacchi di ransomware prevede una combinazione di diverse tecniche avanzate e hacking in tempo reale. Per ridurre il rischio di caderne vittima, occorre una protezione avanzata in grado di monitorare e difendere i sistemi in tutti i punti della catena di attacco. Sophos Intercept X for Server offre opzioni di protezione avanzata in grado di interrompere l’intera catena di attacco: deep learning per la prevenzione predittiva degli attacchi e CryptoGuard per ripristinare al loro stato originale i file sottoposti a cifratura non autorizzata, tutto in pochissimi secondi.